La compañía Ledger ha estado en el centro de atención de los fanáticos de las criptomonedas durante las últimas dos semanas. Aún así, antes, el mayor fabricante de billeteras de hardware del mundo lanzó la función de restaurar la frase semilla del dispositivo usando documentos, lo que asustó seriamente a los usuarios experimentados. Como resultado, decidieron posponer el lanzamiento, además, el código de servicio se publicará para todos. Ahora los usuarios de la billetera Trezor Model T están bajo ataque. Unciphered, una empresa que se especializa en ciberseguridad y recuperación de monedas perdidas, encontró una vulnerabilidad en la mencionada billetera y la hackeó. Hablemos de la situación con más detalle.

Tenga en cuenta que el reciente escándalo de la billetera de hardware Ledger ha obligado a muchos entusiastas de las criptomonedas a buscar alternativas. Y dado que Trezor es de código abierto, algunas personas optaron por él.

Por desgracia, como muestra la situación actual, Trezor también tiene suficientes problemas.

Cómo fue hackeada la billetera Trezor

En una entrevista con CoinDesk, los representantes de Unciphered anunciaron una escapatoria para piratear a Trezor T. Es importante tener en cuenta que para esto, la billetera debe estar en manos de un atacante potencial, y esto no sucede tan a menudo. En general, los expertos informaron sobre «una vulnerabilidad de hardware en el chip STM32 que permite el acceso a la memoria flash del dispositivo».

El equipo de Unciphered no se limitó a términos técnicos complejos: filmaron un video de cómo hackear una billetera criptográfica que los periodistas les enviaron para experimentar. En el curso de una serie de manipulaciones, los expertos lograron acceder con éxito al código PIN y la frase inicial del dispositivo. Estas combinaciones se muestran al final del video, por lo que te recomendamos que te familiarices con todo el proceso.

Un representante de Trezor señaló que el fabricante de la billetera aún no conoce todos los detalles del ataque, pero la vulnerabilidad encontrada es similar al llamado ataque Read Protection Downgrade (RDP). La información al respecto se publicó en el blog oficial de Trezor en enero de 2020.

Publicación de blog de Trezor sobre ataques a las billeteras de la empresa

La publicación de blog correspondiente describe un vector de ataque RDP que potencialmente se puede aplicar a los dispositivos Trezor One y Trezor T. Fue descubierto por el equipo de seguridad cibernética de la plataforma comercial Kraken el 30 de octubre de 2019, lo que significa que la dirección para crear problemas se conocía antes.

El ataque se considera «físico», es decir un atacante potencial necesita tener el dispositivo de la víctima y tener un conocimiento técnico bastante profundo con el equipo apropiado.

El ataque RDP se describe en el blog de la siguiente manera.

La degradación de RDP implica el cambio de voltaje en el microchip STM32. Esto permite que un atacante con equipo especial, conocimiento y acceso físico al dispositivo eluda la protección del fabricante y también extraiga el contenido de la memoria flash del microcontrolador. Por lo tanto, un atacante puede obtener una frase inicial cifrada del dispositivo.

Напомним, аппаратные кошельки нужны как раз для того, чтобы сид-фраза и связанные с ней приватные ключи никогда не оказывались в интернете и в целом не покидали пределы устройства. Соответственно, нынешняя новость серьёзно бьёт по репутации Trezor. И хотя для взлома действительно требуется наличие устройства вместе с глубоким пониманием особенностей работы девайса, возможность извлечь сид из заблокированного аппаратного кошелька в любом случае разочаровывает.

Al mismo tiempo, este ataque solo es posible cuando el dispositivo no está protegido por una combinación secreta lo suficientemente fuerte. El blog señala que esta capa adicional de protección supuestamente elimina por completo el riesgo de cualquier ataque físico. El locutor de Trezor también repitió esta declaración en una entrevista con los periodistas.

Речь идёт о создании отдельного набора кошельков за счёт добавления дополнительной парольной фразы. Иначе говоря, пользователь использует сгенерированные 24 слова сид-фразы и добавляет к ней ещё одно слово, из-за чего устройство создаёт совершенно другие адреса. Соответственно, получить к ним доступ может лишь владелец девайса, который в состоянии ввести дополнительное слово и восстановить доступ к своим монетам.

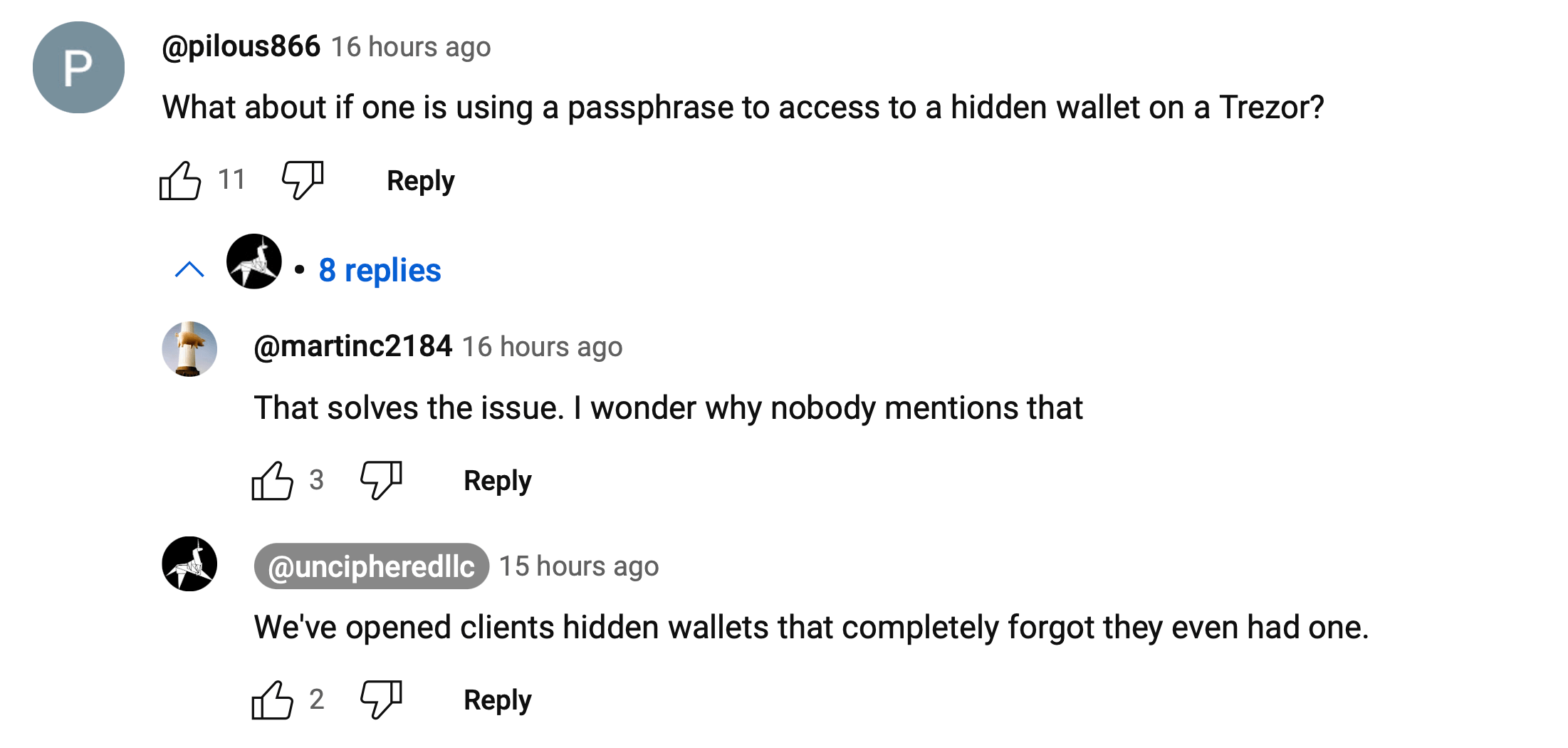

Sin embargo, los expertos de Unciphered señalaron en los comentarios en YouTube que pudieron restaurar el acceso a dichas billeteras. Y en este caso, el propietario del dispositivo simplemente olvidó que previamente había establecido una frase de contraseña.

Expertos no cifrados comentan sobre la piratería de la billetera Trezor con frase de contraseña

Sin embargo, Unciphered no confirmó ni negó la suposición de Trezor con respecto al tipo de ataque. Se refirieron a un acuerdo de no divulgación: es peligroso divulgar completamente el vector de ataque en este momento, ya que esto puede dañar a los usuarios de billeteras criptográficas. El riesgo de un ataque puede reducirse por completo solo mediante el reemplazo físico del microchip, es decir, el fabricante de la billetera debe introducir una nueva base de hardware en los siguientes modelos de dispositivos.

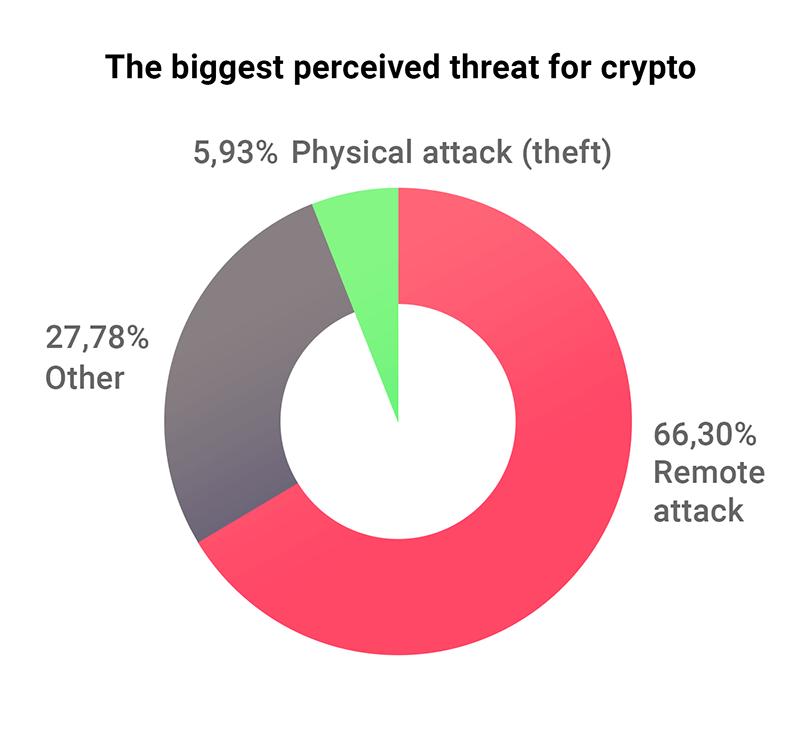

Estadísticas sobre los principales vectores de ataques a los propietarios de monederos de hardware

Además, los expertos no apreciaron los comentarios de respuesta de los empleados de Trezor. Aquí está su cita.

El hecho es que, con este artículo, intentan transferir la responsabilidad de la seguridad del dispositivo al comprador, en lugar de ser responsable de lo que sucede y admitir que su dispositivo es fundamentalmente inseguro.

Han pasado casi tres años desde la publicación de la información sobre RDP, es decir, durante este tiempo los empleados de Trezor no han podido deshacerse de los riesgos de vulnerabilidad. En cambio, los representantes de la compañía publicaron un artículo de blog, según el cual el ataque no puede ocurrir si la billetera no cae en manos de un pirata informático. Por lo tanto, los propietarios de billeteras de hardware supuestamente solo necesitan cuidar sus propios dispositivos.

Подобная рекомендация звучит логично, однако она не избавляет от рисков потерять свои монеты и токены. Поэтому если владелец аппаратного кошелька Trezor или другого подобного устройства его потеряет, ему нужно срочно восстановить доступ к адресам с помощью сид-фразы через онлайн-кошелёк по типу MetaMask и отправить криптовалюты на биржу. Затем нужно использовать другой аппаратный кошелёк с другой сид-фразой или приобрести новое устройство, настроить его заново и только потом отправлять туда монеты.

Carteras Trezor

Мы считаем, что данная ситуация может серьёзно ударить по репутации компании Trezor. Конечно, шансы нарваться на настолько продвинутого хакера и случайно отдать ему свой аппаратный кошелёк в реальной жизни минимальные. Однако комфортно пользоваться устройством, которое публично взламывают, также будет значительно сложнее. Поэтому есть вероятность, что теперь некоторые любители криптовалют будут вновь использовать аппаратные кошельки Ledger, чьи девайсы из-за наличия специального чипа безопасности умеют противостоять данному вектору атаки.

¿Qué opinas de la situación actual? Comparta su opinión en nuestro cripto chat, donde discutimos otros eventos importantes del mundo de la cadena de bloques y los activos descentralizados.

SUSCRÍBETE A NUESTRO CANAL DE TELEGRAM. AQUÍ HAY MÁS NOTICIAS INTERESANTES.